来源:深信服官网

原文链接:http://www.sangfor.com.cn/about/source-news-company-news/1094.html

近日,深信服安全团队发现GandCrab4.0活跃度提升,跟踪到多起GandCrab4.0变种勒索事件,现发布安全预警,提醒广大用户预防GandCrab4.0勒索。

GandCrab4.0变种采用RSA+AES加密算法,将系统中的大部分文档文件加密为.KRAB后缀的文件,然后对用户进行勒索。该勒索病毒主要通过RDP爆破、邮件、漏洞、垃圾网站挂马等方式进行传播,其自身不具备感染传播能力,不会主动对局域网的其他设备发起攻击,会加密局域网共享目录文件夹下的文件。

病毒名称:GandCrab4.0变种

病毒性质:勒索病毒

影响范围:大部分集中在巴西、美国、印度、印度尼西亚和巴基斯坦等国家,近期开始在国内活跃

危害等级:高危

传播方式:邮件、漏洞、垃圾网站挂马等方式传播,不具备内网传播能力

病毒分析

病毒描述

GandCrab勒索病毒是2018年上半年传播范围广泛、攻击频率很高的勒索病毒之一。该勒索家族于2018年01月被首次发现后,短短几个月的时间,就连续出现了V1.0,V2.0,V2.1,V3.0,V4.0等变种,非常活跃,目前此勒索病毒采用RSA+AES加密算法,无法被解密。

该勒索病毒主要通过RDP爆破、邮件、漏洞、垃圾网站挂马等方式进行传播,其自身不具备感染传播能力,不会主动对局域网的其他设备发起攻击,会加密局域网共享目录文件夹下的文件。

样本分析

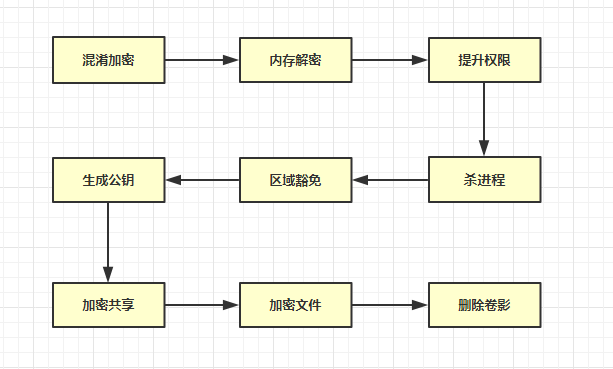

该勒索病毒的场景流程图如下所示:

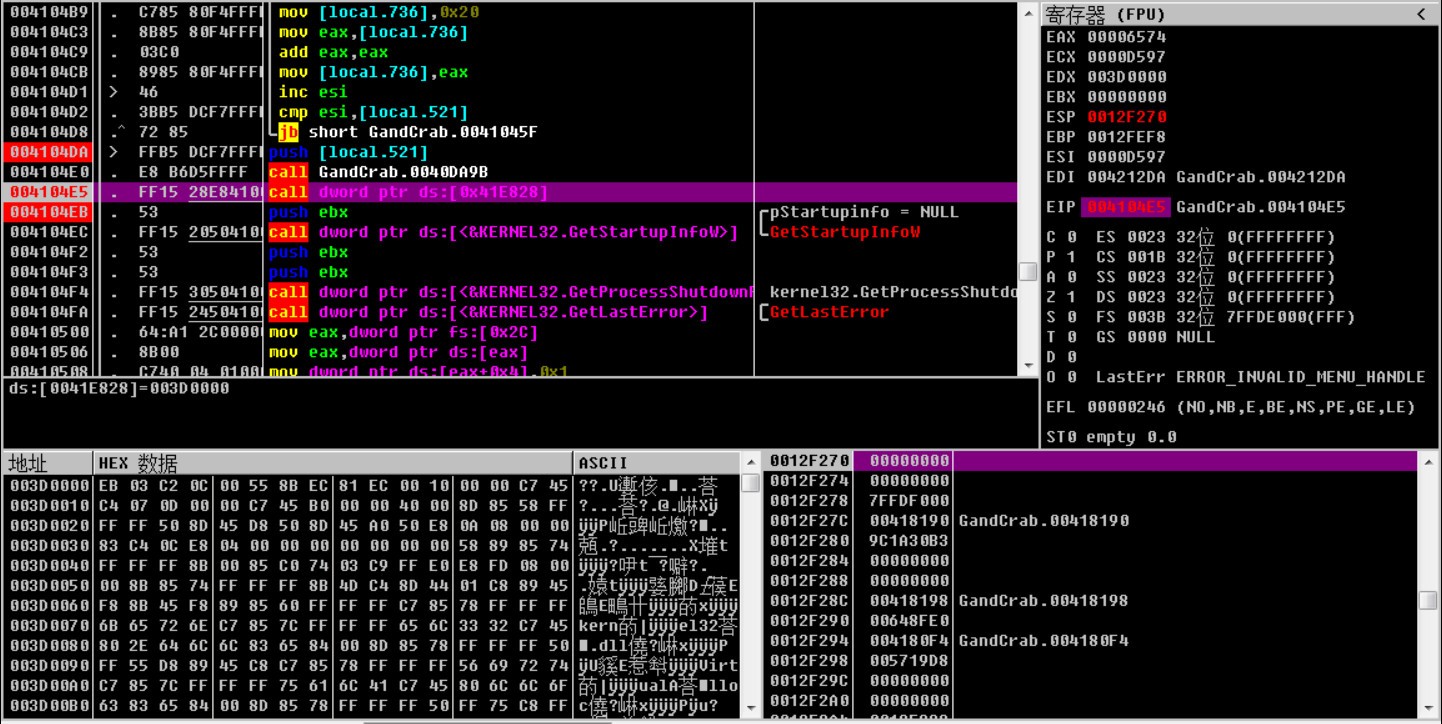

混淆加密&&内存解密:

样本经过多层封装与代码混淆,代码会经过几层解密操作,在内存中解密出勒索病毒Payload代码,最后进行内存拷贝,属性更改之后,跳转到相应的勒索Payload入口点执行勒索操作。

提升权限:

进行自我提权,将病毒自身的进程权限提高,以更高权限执行任意操作。

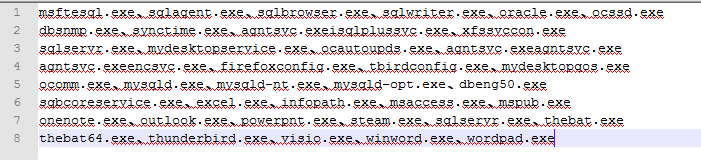

杀进程:

该勒索软件进行遍历进程的操作,并结束相关的进程,相关的进程列表如下:

区域豁免:

该病毒对俄罗斯、乌兹别克斯坦、亚利桑那州等区域进行了保护,做了主机豁免的动作,通过查询操作系统安装的输入法和操作系统语言版本,确定是否豁免主机。

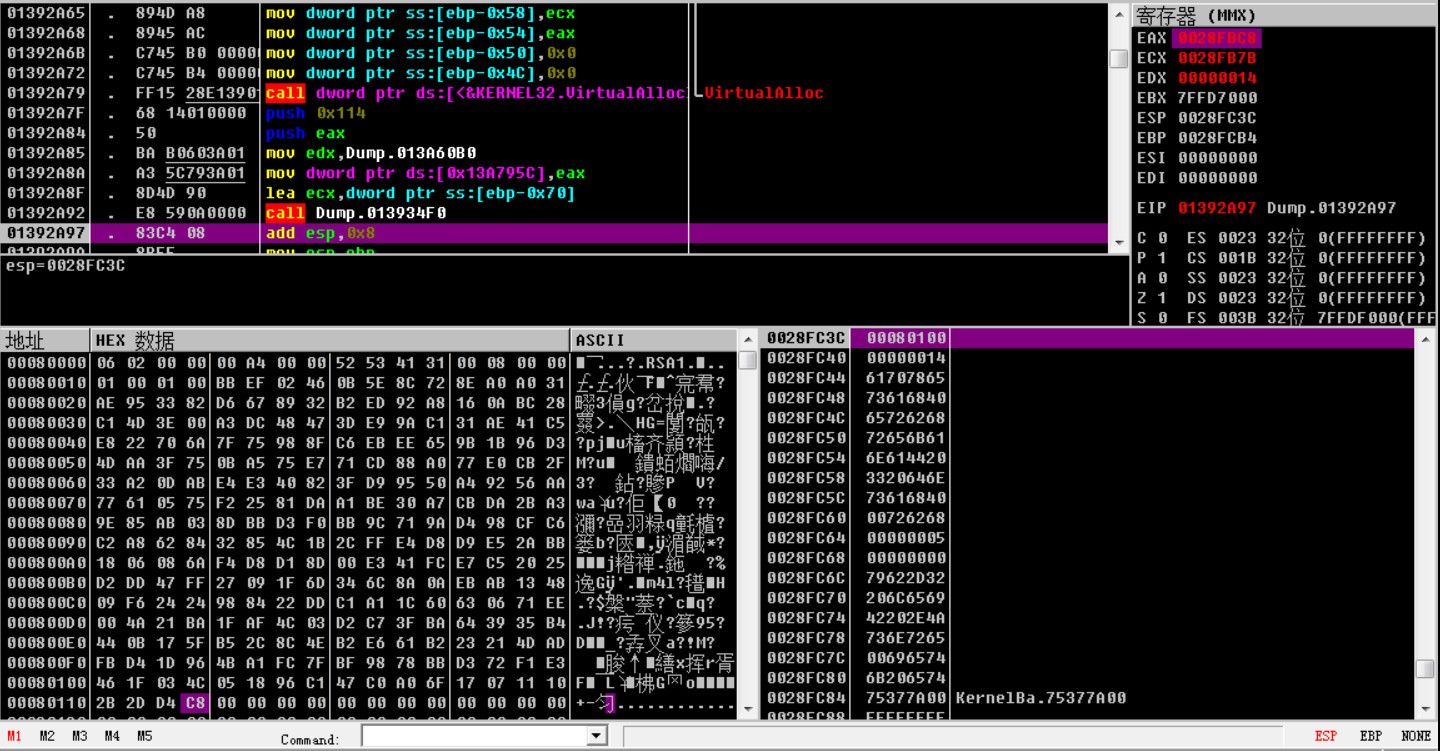

生成公钥:

利用程序中硬编码的数据,生成加密RSA的公钥public:

加密文件:

遍历主机文件目录,生成以.KRAB为后缀的加密文件,如下图所示:

删除卷影:

加密完成之后,通过ShellExecuteW函数调用wmic.exe程序,删除磁盘卷影。

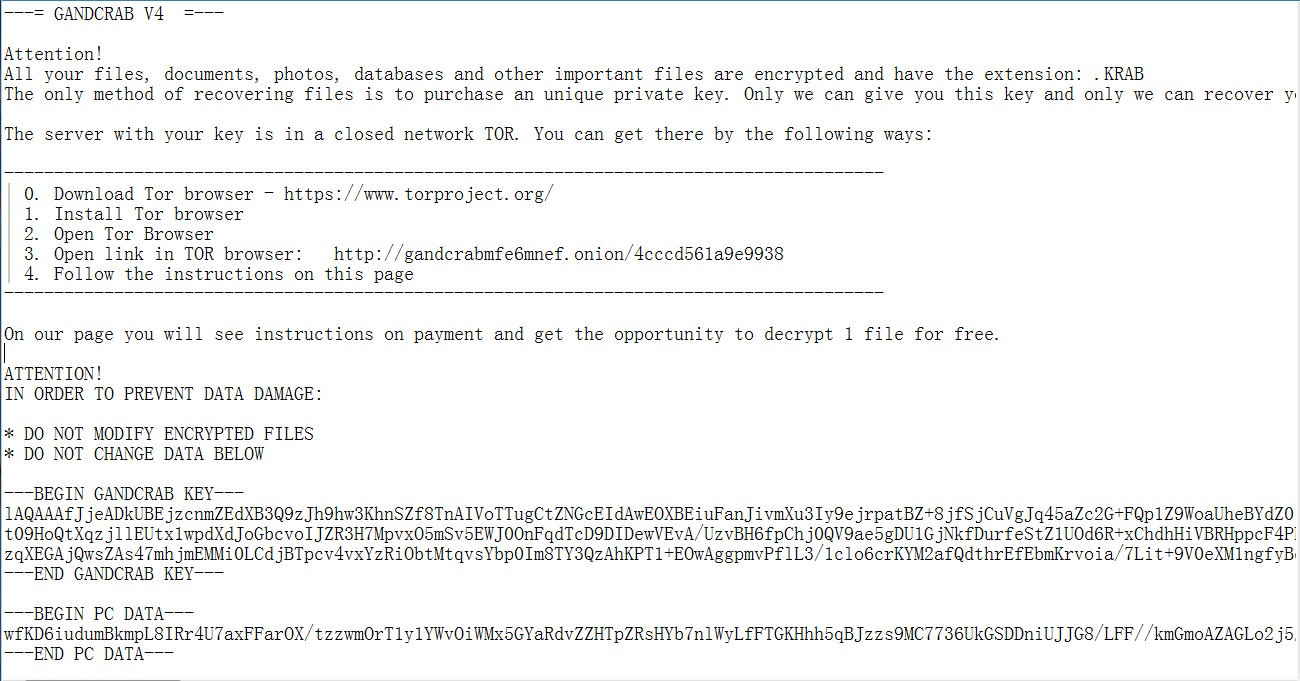

最后,弹出勒索信息文件

解决方案

深信服提醒广大用户尽快做好病毒检测与防御措施,防范此次勒索攻击。

病毒检测查杀

1、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

http://edr.sangfor.com.cn/tool/SfabAntiBot.zip

2、深信服EDR产品及防火墙等安全产品均具备病毒检测能力,部署相关产品用户可进行病毒检测。

病毒防御

1、及时给电脑打补丁,修复漏洞。

2、对重要的数据文件定期进行非本地备份。

3、不要点击来源不明的邮件附件,不从不明网站下载软件。

4、尽量关闭不必要的文件共享权限。

5、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

6、GandCrab勒索软件之前的变种会利用RDP(远程桌面协议),如果业务上无需使用RDP的,建议关闭RDP。当出现此类事件时,推荐使用深信服防火墙,或者终端检测响应平台(EDR)的微隔离功能对3389等端口进行封堵,防止扩散!

7、深信服防火墙、终端检测响应平台(EDR)均有防爆破功能,防火墙开启此功能并启用11080051、11080027、11080016规则,EDR开启防爆破功能可进行防御。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。推荐使用深信服安全感知+防火墙+EDR,对内网进行感知、查杀和防护。